2020-05-10 21:59

⁄ 工业·编程

⁄ 共 8858字

一、DeviceIoControl()各参数的简单说明

利用DeviceIoControl()函数可以实现对系统硬件的操作,该函数通过向指定设备的驱动程序发送控制码从而让该设备执行相应的操作。函数原型为:

BOOL DeviceIoControl(

HANDLE hDevice, DWORD dwIoControlCode, LPVOID lpInBuffer, DWORD nInBufferSize, LPVOID lpOutBuffer, DWORD nOutBufferSize, LPDWORD lpBytesReturned, LPOVERLA...

windows_API阅读全文

2020-05-09 07:32

⁄ 工业·编程

⁄ 共 1538字

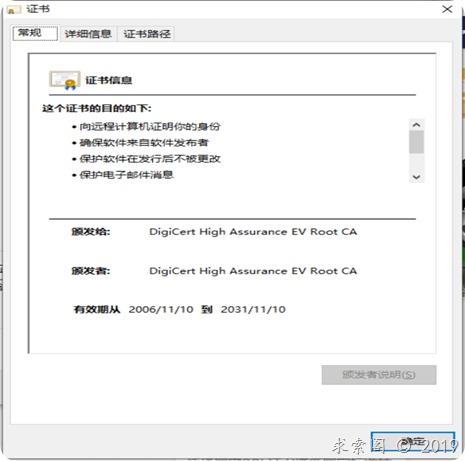

一、各类型数字证书的验证功能

数据完整性的数据文件。数字证书具有不同的验证级别:

域验证是最基本的验证类型

它仅涉及CA通过向你发送电子邮件中的链接或要求你将文件上传到站点的Web服务器的特定文件来验证你是否拥有或控制特定域。

组织验证(OV)提供基本的业务验证

此过程需要签发CA才能使用官方的第三方资源来验证你提供的有关组织的信息。这样,它可以确保你是自称的人。

扩展验证(EV)提供了广泛的业务验证

这是这三...

PKI, 网络安全阅读全文

2020-05-08 07:31

⁄ 工业·编程

⁄ 共 1757字

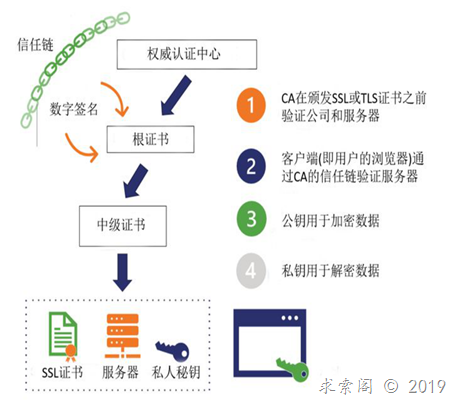

一、公钥基础结构如何工作

看了上期内容的同学们想必都了解了什么是PKI以及它与公钥密码学之间的关系,接下来就讨论它的作用及其工作方式。

1. PKI通过验证用户和服务器进行工作

PKI流程的第一部分是身份验证。通过使用数字证书(例如客户端证书和SSL / TLS证书),你可以使用非对称加密对自己、客户端或服务器进行身份验证。(同样,非对称加密是两对公钥和私钥。)

例如让我们把“有人连接到wotrus.com”的场景进行身份验证的简...

PKI, 网络安全阅读全文

2020-05-07 07:30

⁄ 工业·编程

⁄ 共 1262字

一、了解PKI

公钥基础结构是我们在网络世界中日常生活的关键部分。它可以保护一切,从浏览器中的登录凭据到我们通过电子邮件共享的敏感数据,一应俱全。这种PKI运作方式的明细公钥基础结构是网络安全所固有的,好比一个保护壳,里面兜住了许多需要保护的东西。可以说,PKI是使网络安全工作的要素之一。

公钥基础结构(PKI)通常被称为一种网络安全技术或框架,但不仅限于此。你或许知道该术语与加密有关,但是你知道它实际上的...

PKI, 网络安全阅读全文

2020-05-06 07:12

⁄ 工业·编程

⁄ 共 2120字

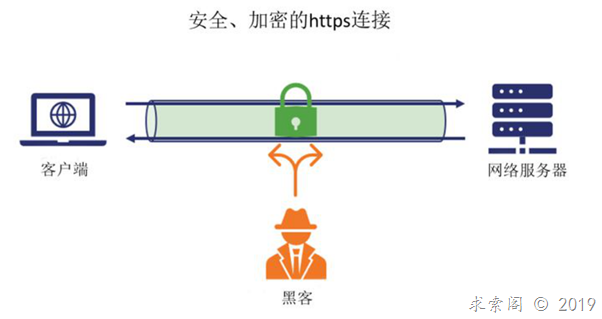

HTTPS是在HTTP上建立SSL加密层,并对传输数据进行加密,是HTTP协议的安全版。HTTPS主要作用是:

(1)对数据进行加密,并建立一个信息安全通道,来保证传输过程中的数据安全;

(2)对网站服务器进行真实身份认证。

HTTP

HTTP是互联网上应用最为广泛的一种网络协议,是一个客户端和服务器端请求和应答的标准(TCP),用于从WWW服务器传输超文本到本地浏览器的传输协议。HTTP是采用明文形式进行数据传输,极易被不法份子窃取和篡改...

HTTPS, 区别阅读全文

2020-05-05 06:52

⁄ 工业·编程

⁄ 共 2907字

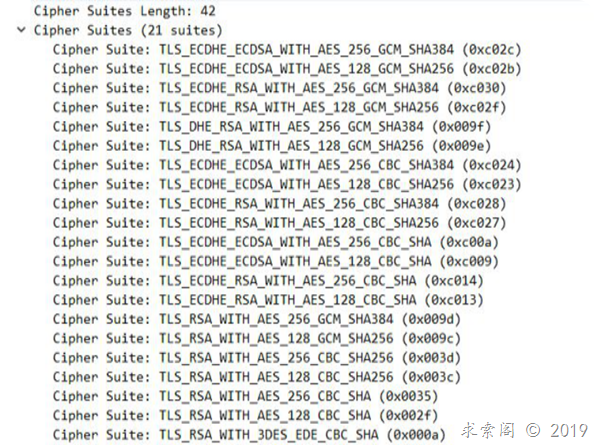

前面我们和大家一起聊了一下加密套件,为什么这么详细的叙述加密套件呢,因为它的身份特殊啊,它可是连接通信双方的桥梁,也是月老手中的红绳。

言归正传,接下来我们再继续看看国密vpn协议中列举的基于国密算法加密套件(见下图)。每个加密套件也包含一个秘钥交换算法,一个加密算法,和一个校验算法。(大家不要奇怪怎么和之前介绍的4部分不一样啊,因为秘钥交换时使用的签名算法是一样的,如果这么表示RSA_RSA _.. ,这样看...

HTTPS, 国密算法阅读全文

2020-05-04 06:38

⁄ 工业·编程

⁄ 共 1567字

三.需要解决的问题

前文我们了解了https,并梳理了国密https的流程。那么完成这些流程的目的是什么呢?又是怎么来保护数据的安全性呢?我们继续...上文我们说到只有http通信的站点如同在“裸奔”,在客户端和服务端通信的时候有巨大的安全隐患。而安全隐患主要有三个方面:明文传输,数据篡改,站点劫持。

知道了问题,我们只需要对症下药:

明文传输 ->数据加密传输。

数据可篡改->数据完整性校验。

站点劫持->验证站点...

HTTPS, 国密算法阅读全文

2020-05-03 06:32

⁄ 工业·编程

⁄ 共 2285字

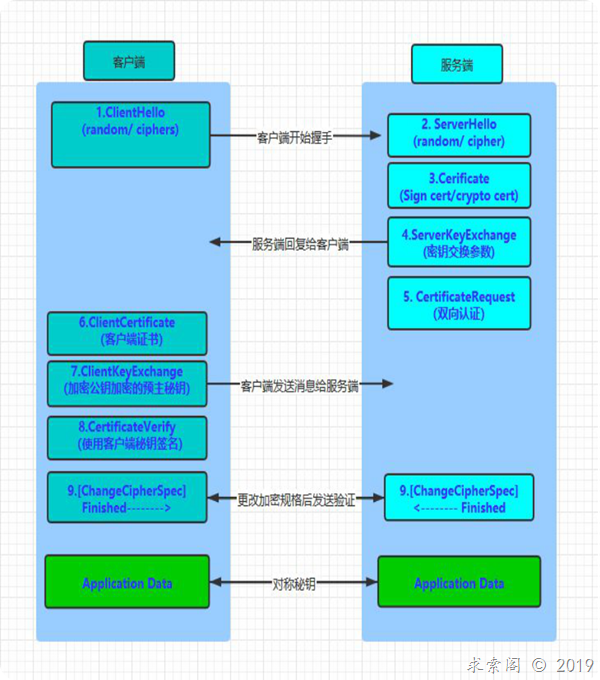

随着《密码法》密码法的颁布与实施,国密的应用及推广终于有法可依。而对于应用国密其中的一个重要组成部分----国密HTTPS通信也应运而生。为了大家更好的了解国密HTTPS相关的知识,接下来打算和大家一起分享关于国密HTTPS的那些事。聊一聊关于HTTPS通信协议本身;聊一聊为什么要有这些协议;以及国密SSL协议到底又是如何对一个网站进行数据加密的;国密SSL协议中又使用了哪些国密算法;国密的双证书和传统的RSA证书单证书在握手...

HTTPS, 国密算法阅读全文

2020-05-02 06:22

⁄ 工业·编程

⁄ 共 440字

国密即国家密码局认定的国产密码算法。主要有SM1,SM2,SM3,SM4。密钥长度和分组长度均为128位。

SM1 为对称加密。其加密强度与AES相当。该算法不公开,调用该算法时,需要通过加密芯片的接口进行调用。

采用该算法已经研制了系列芯片、智能IC卡、智能密码钥匙、加密卡、加密机等安全产品,广泛应用于电子政务、电子商务及国民经济的各个应用领域(包括国家政务通、警务通等重要领域)。

SM2为非对称加密,基于ECC。该算法已公...

加密解密, 国密算法阅读全文

2020-05-01 07:05

⁄ 工业·编程

⁄ 共 923字

just do it.

我自己的经验是: 技术一定要固化成某种方便调用的库,才算是真正掌握了。否则,时间一长,就会遗忘,成为遗失的技术。

知道一种c/c++技术可能比现有的 流行技术更优,弄懂主要思路后,就赶紧去实现一遍,保存在 c/c++ 库里,实现的时候从底层数据/代码流的角度,或者说从cpu硬件的角度,去分析可能的瓶颈,然后不断的修改源码,反复的测试,最终都会有非常好的性能,原因在于长期积累的经验,反复优化,哪天又想到...

程序员阅读全文